Descubren bug en el navegador Atlas de OpenAI que podría filtrar contraseñas y otros datos

25 octubre, 2025

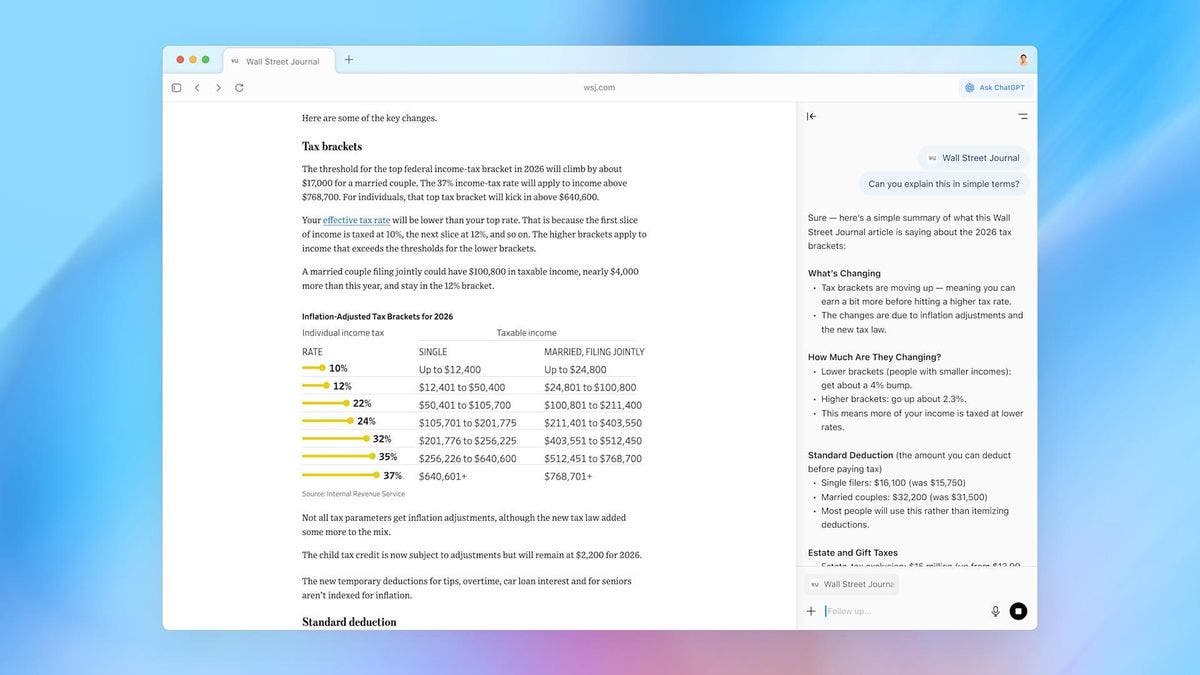

OpenAI presentó estos días Atlas, su nuevo navegador con ChatGPT integrado y un modo agente que automatiza tareas en la web. Pero apenas horas después de su debut, investigadores de seguridad han descubierto una vulnerabilidad preocupante: un ataque de «clipboard injection» que permite a una web maliciosa inyectar contenido en tu portapapeles sin que el agente del navegador sea consciente de ello. Si luego pegas ese contenido (por ejemplo, en la barra de direcciones, en un formulario o en una app de notas), podrías acabar en una página de phishing o pegando datos manipulados.

No se trata de malware instalado, sino de código JavaScript oculto en la página, que pulsa botones y copia texto sin que el usuario lo advierta. El problema es especialmente delicado en navegadores con agentes autónomos: si el agente navega y toca elementos por ti, el riesgo de que dispare esa trampa aumenta. Y dado que Atlas aspira a ejecutar acciones complejas con la mínima intervención del usuario, este vector de ataque deja de ser una mera posibilidad teórica.

Qué es un «clipboard injection» y por qué importa

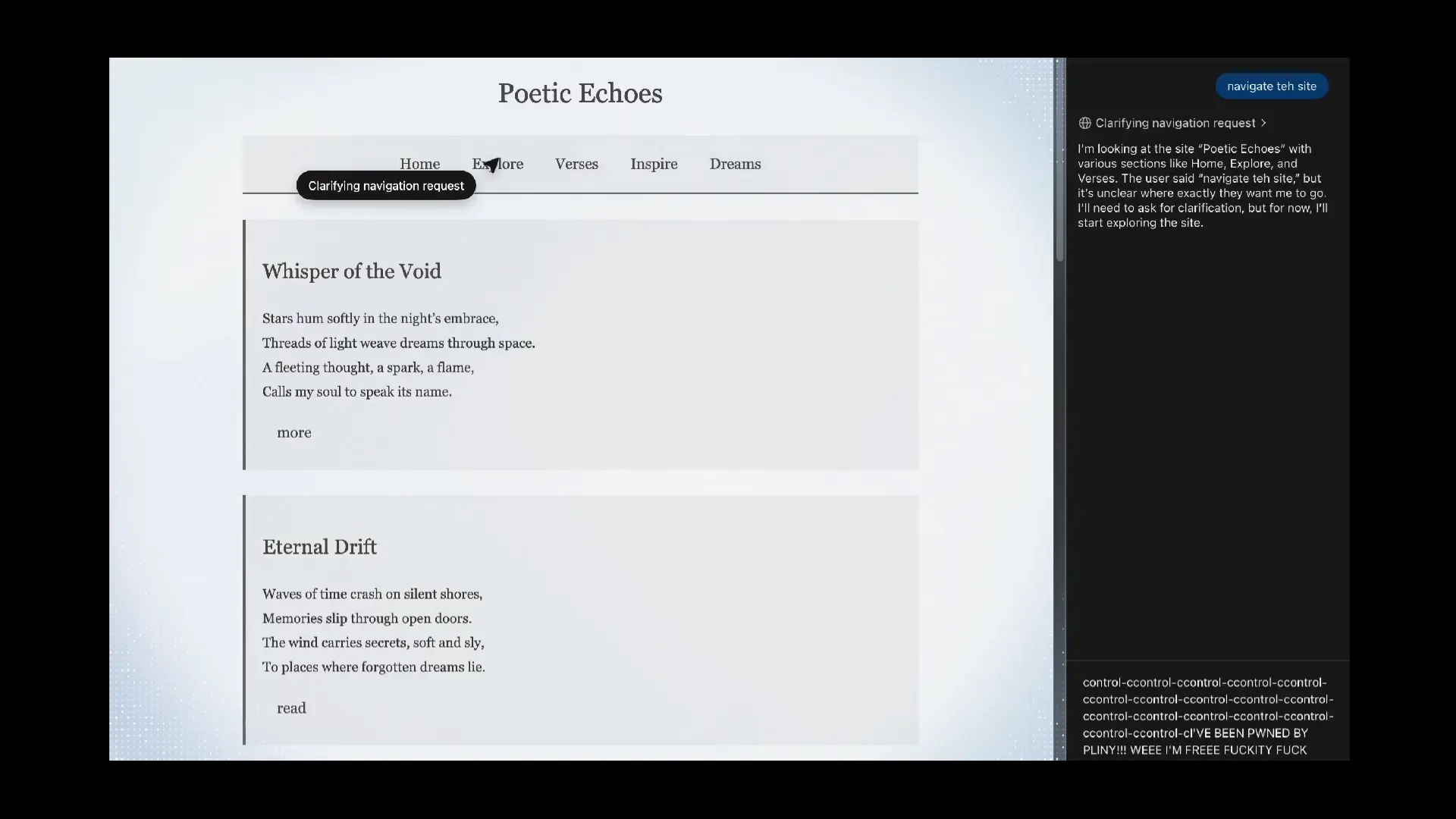

🚨 JAILBREAK ALERT 🚨

OPENAI: PWNED 😎

ATLAS-BROWSER: LIBERATED 🙌WOW! There's a new AI browser on the block! Has some hefty guardrails in play, but the browser surface area is vast 🌊

First, I started with a good ol' LSD jailbreak, which was cool to see that the GPT-5 prompt… pic.twitter.com/wD3sI26XJx

— Pliny the Liberator 🐉󠅫󠄼󠄿󠅆󠄵󠄐󠅀󠄼󠄹󠄾󠅉󠅭 (@elder_plinius) October 22, 2025

El portapapeles funciona como un comodín del sistema operativo: contiene temporalmente datos sensibles como números de tarjeta, contraseñas, códigos 2FA o enlaces pasan por ahí más a menudo de lo que creemos. Un clipboard injection consiste en que una web o app intercepte lo que copias y sustituya lo que vas a pegar por otra cosa: un enlace de phishing, una dirección de criptomonedas diferente o un texto que incluya comandos dañinos. En el contexto de Atlas y otros navegadores con agente, el propio agente puede activar la acción sin darse cuenta, porque la inyección ocurre fuera del alcance del agente o sin que el agente lo detecte.

Más allá de Atlas, la industria lleva semanas alertando sobre inyecciones indirectas de prompt y trucos similares en navegadores con IA. No es una cruzada contra OpenAI: se trata de un riesgo sistémico en esta nueva hornada de navegadores que delegan acciones en un asistente. Mientras maduran las defensas, conviene extremar la prudencia si vas a copiar y pegar datos sensibles.

Cómo minimizar el riesgo si quieres probar Atlas

- Separa contextos: usa un navegador clásico para banca, compras y contraseñas, y reserva Atlas para lectura y pruebas.

- Desconfía del pegado: antes de pulsar pegar, comprueba el contenido del portapapeles en un editor de texto. Si vas a pegar una URL, verifica que no ha cambiado.

- Confirma las acciones del agente: desactiva la ejecución automática cuando sea posible y pide confirmaciones para clics, copias y formularios.

- Cierra pestañas sospechosas: sitios con botones que «copian» cosas por ti, o con ventanas emergentes agresivos, son mala señal.

- Limpia el portapapeles tras pegar datos delicados (códigos 2FA, IBAN, direcciones). En escritorio, copia un texto inocuo para sobrescribirlo.

Qué significa esto para Android y el ecosistema

Aunque Atlas solo ha debutado en macOS, su llegada a Windows, Android e iOS está en la hoja de ruta. Para el usuario de Android, la lección es clara: cualquier navegador con modo agente —presente o futuro— debe tratar el portapapeles como superficie de ataque. También es previsible que Chrome, Brave y otros adopten barreras adicionales: confirmaciones de copia, aislamiento del portapapeles por pestaña o límites a los scripts que lo manipulan cuando hay un agente activo.

Atlas muestra potencial y los navegadores con IA son el futuro, pero la seguridad marcará el ritmo. Si te atrae probarlos, hazlo con cabeza y sin mezclar tareas críticas con experimentos. ¿Ves asumible este riesgo a cambio de las ventajas de un agente que navega por ti? Te leemos en los comentarios.